Vitalik假期新文:深度伪造时代的安全策略

作者:Vtalik,以太坊联合创始人;翻译:0xjs@金色财经

过去一周,一篇关于一家公司损失 2500 万美元的文章广为流传,原因是一名财务工作人员被说服向冒充 CFO 的骗子发送银行电汇……而这似乎是一个非常令人信服的深度伪造视频电话。

深度伪造(Deepfakes,即人工智能生成的虚假音频和视频)在加密货币领域和其他地方越来越频繁地出现。在过去的几个月里,我的深度伪造品被用来宣传各种骗局,以及狗狗币。深度伪造的质量正在迅速提高:虽然 2020 年的深度伪造明显且糟糕得令人尴尬,但过去几个月的深度伪造却变得越来越难以区分。熟悉我的人仍然可以识别最近的深度伪造我的视频,因为它让我说“let's f***ing go”,而我只用“LFG”来表示“looking for group”,但只听过几次我声音的人很容易被说服。

上述2500万美元盗窃案的安全专家一致确认,这是企业运营安全在多个层面上的一次罕见且令人尴尬的失败:标准做法是在任何接近该规模的转账得到正式批准之前都需要经过多个级别的签署。但即便如此,事实仍然是, 到 2024 年,一个人的音频甚至视频流不再是验证其身份的安全方式。

这就提出了一个问题:什么才是安全的方式?

单独的加密方法并不能解决问题

能够安全地验证人们的身份对于各种情况下的各种人来说都是有价值的:社交恢复或多签名钱包的个人、批准商业交易的企业、批准个人使用的大额交易的个人(例如,投资初创公司、购买产品)房屋、汇款),无论是加密货币还是法定货币,甚至家庭成员在紧急情况下也需要相互验证身份。因此,拥有一个能够在即将到来的相对容易的深度伪造时代中生存下来的良好解决方案非常重要。

我在加密圈中经常听到的这个问题的一个答案是:“你可以通过从附加到你的 ENS/人性资料证明/公共 PGP 密钥的地址提供加密签名来验证自己的身份”。这是一个有吸引力的答案。然而,它完全忽略了为什么在签署交易时让其他人参与是有用的。假设你是拥有个人多重签名钱包的个人,并且你正在发送你希望一些共同签名者批准的交易。什么情况下他们会批准?如果他们确信你是真正希望进行转移的人。如果是黑客偷了你的钥匙,或者是绑匪,他们不会批准。在企业环境中,你通常有更多的防御层;但即便如此,攻击者也可能冒充经理,不仅用于最终请求,还用于审批过程的早期阶段。他们甚至可能通过提供错误的地址来劫持正在进行的合法请求。

因此,在许多情况下,如果你使用密钥签名,其他签名者会接受你就是你,这就破坏了整个要点:它将整个合约变成了 1-of-1 多重签名,其中有人只需要控制你的单个密钥即可为了窃取资金!

这是我们得到一个实际上有意义的答案的地方: 安全问题。

安全问题

假设有人给你发短信,声称是你的朋友。他们用你以前从未见过的帐户发短信,并声称丢失了所有设备。你如何确定他们是否是他们所说的那个人?

有一个显而易见的答案:向他们询问一些只有他们自己才知道的关于他们生活的事情。这些事情应该是:

你知道

你希望他们记住

网上不知道

很难猜测

理想情况下,即使是黑客入侵过企业和政府数据库的人也不知道

自然而然地要问他们的是共同的经历。可能的例子包括:

当我们两个最后一次见面时,我们在哪家餐厅吃的晚餐,你吃的是什么食物?

我们的哪个朋友开了一个关于古代政治家的玩笑?那是哪位政客?

我们最近看了哪部电影你不喜欢?

你上周建议我与____讨论他们帮助我们进行____研究的可能性?

最近有人用来验证我身份的安全问题的实际示例。

你的问题越独特越好。那些处于人们必须思考几秒钟甚至可能忘记答案的边缘的问题是好的:但如果你问的人 确实声称已经忘记了,请确保再问他们三个问题。询问“微观”细节(某人喜欢或不喜欢什么,特定的笑话等)通常比“宏观”细节更好,因为前者通常更难让第三方意外地挖掘出来(例如,即使有人在 Instagram 上发布了一张晚餐照片,现代LLM很可能足够快地捕捉到该照片并实时提供位置)。如果你的问题可能是可猜测的(从某种意义上说,只有几个潜在的选项有意义),请通过添加另一个问题来增加熵。

如果安全实践枯燥乏味,人们通常会停止参与,因此让安全问题变得有趣是健康的!它们可以成为记住积极的共同经历的一种方式。它们可以成为真正拥有这些经历的动力。

补充安全问题

没有哪一种安全策略是完美的,因此最好将多种技术堆叠在一起。

预先商定的密码:当你们在一起时,特意商定一个共享密码,以后可以用它来相互验证。

甚至可能就胁迫词达成一致:你可以无意中将一个词插入到句子中,从而悄悄地向对方发出信号,表明你正在受到胁迫或威胁。这个词应该足够常见,以便你在使用它时感觉很自然,但也足够罕见,以便你不会意外地将其插入到你的演讲中。

当有人向你发送 ETH 地址时,请他们通过多个渠道进行确认(例如 Signal 和 Twitter DM、公司网站,甚至通过共同的熟人)

防范中间人攻击:信号“安全号码”、Telegram表情符号 和类似功能都很容易理解和提防。

每日限制和延迟:简单地对后果严重且不可逆转的行动施加延迟。这可以在策略级别(预先与签名者达成一致,他们将在签名前等待 N 小时或天)或在代码级别(在智能合约代码中施加限制和延迟)来完成

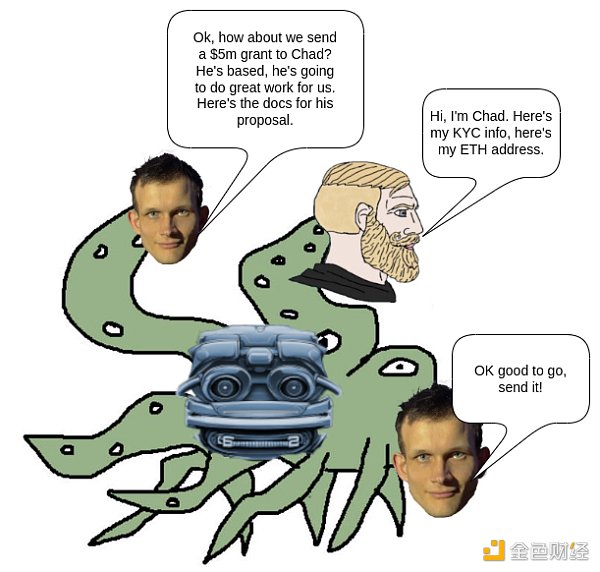

一种潜在的复杂攻击,攻击者在审批流程的多个步骤中冒充高管和受让人。

安全问题和延迟都可以防止这种情况发生;两者都使用可能会更好。

安全问题很好,因为与许多其他因不人性化而失败的技术不同,安全问题建立在人类天生擅长记住的信息之上。我多年来一直使用安全问题,这是一种实际上感觉非常自然且不尴尬的习惯,除了其他保护层之外,还值得纳入你的工作流程中。

请注意,上述“个人对个人”安全问题与“企业对个人”安全问题的用例截然不同,例如当你去另一个国家旅行,信用卡停用 17次后你致电银行重新激活时,当你排完 40 分钟的烦人音乐队列后,银行员工就会出现,询问你的姓名、生日,也许还有你最近的三笔交易。个人知道答案的问题类型与企业知道答案的问题类型有很大不同。因此,值得单独考虑这两种情况。

每个人的情况都是独一无二的,因此你与可能需要进行身份验证的人所拥有的独特共享信息的种类对于不同的人来说是不同的。一般来说,最好是让技术适应人,而不是让人适应技术。一项技术不需要完美才能发挥作用:理想的方法是同时将多种技术叠加在一起,然后选择最适合你的技术。在后深度伪造的世界中,我们确实需要调整我们的策略以适应现在容易伪造和仍然难以伪造的新现实,但只要我们这样做,保持安全仍然是完全可能的。